Multi-accounting - um mal moderno para os negócios online

É realmente importante para qualquer negócio online ter certeza de que por trás de cada nova conta há um novo usuário real de um produto. No entanto, nem sempre é possível verificar e confirmar um novo usuário online. Por um lado, isso facilita a experiência do cliente e aumenta a conversão; por outro, permite a criação de múltiplas contas relacionadas a uma única pessoa, o que, por sua vez, leva à ruptura da economia unitária e a perdas financeiras. Hoje, temos o prazer de contar ao nosso público sobre as formas mais eficazes de lidar com os problemas de multi-accounting.

Multi-accounting implica uma situação em que múltiplas contas são criadas pelo mesmo usuário (geralmente uma pessoa física) em um site de negócios online. Tecnicamente, o multi-accounting não é considerado uma atividade ilegal, no entanto, em muitos casos, a criação de múltiplas contas viola as regras do negócio online e os termos de uso do recurso da web, além de levar a custos significativos.

Os problemas relacionados ao multi-accounting são relevantes para muitos setores; vamos analisar alguns exemplos básicos.

As formas de criar múltiplas contas dependem do background tecnológico dos fraudadores online e das ferramentas que eles usam. A maneira mais fácil de criar uma multi-conta é reregistrá-la a partir do mesmo dispositivo. Isso é especialmente comum quando, devido às especificidades do setor ou do processo de negócio, um usuário pode utilizar um grande conjunto de endereços de e-mail diferentes ou um pool de números de telefone celular (o que é mais complicado e caro, mas também possível).

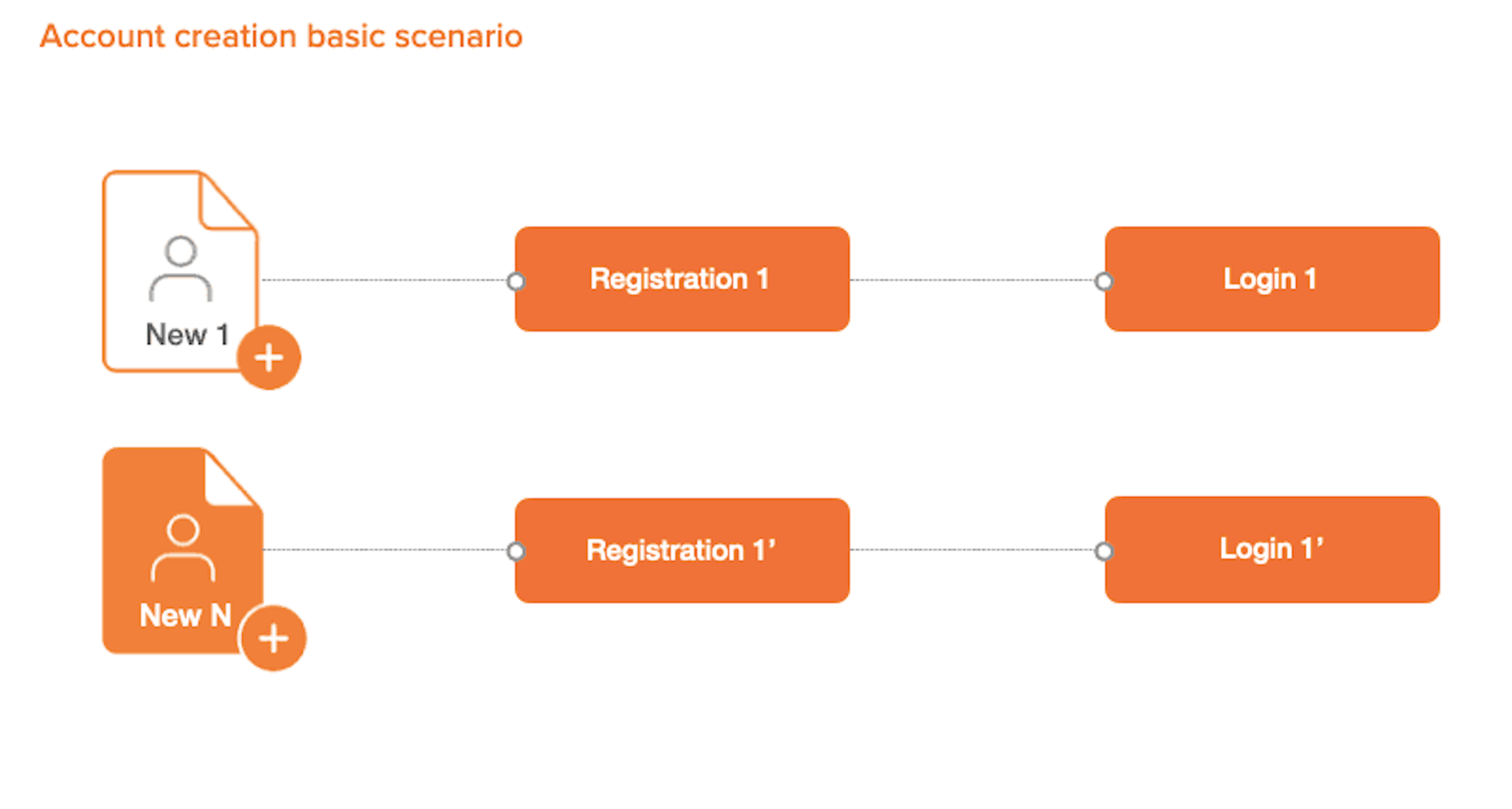

Como podemos ver, o principal cenário de criação de contas é quando usuários diferentes registram novas contas em um dispositivo único e cada pessoa faz login em sua nova conta.

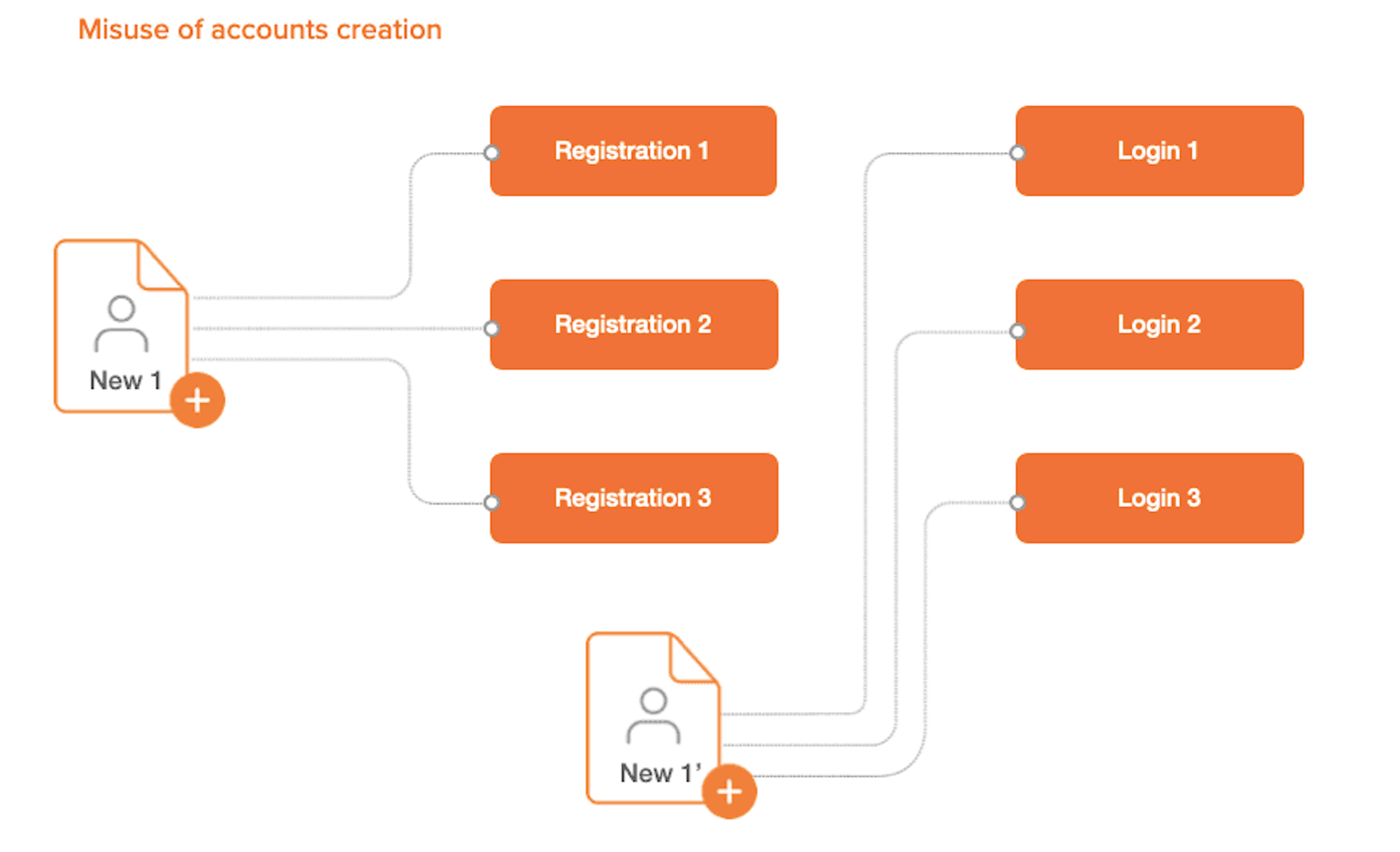

Um dos cenários de uso indevido é este caso em que uma conta pessoal é criada a partir de um dispositivo, enquanto uma pessoa faz login a partir de outro dispositivo. Ambas as ações são realizadas pela mesma pessoa.

Além disso, uma das questões mais importantes é o uso de randomizadores entre as etapas. A conta foi registrada a partir de um dispositivo real ou uma máquina virtual foi usada para criá-la?

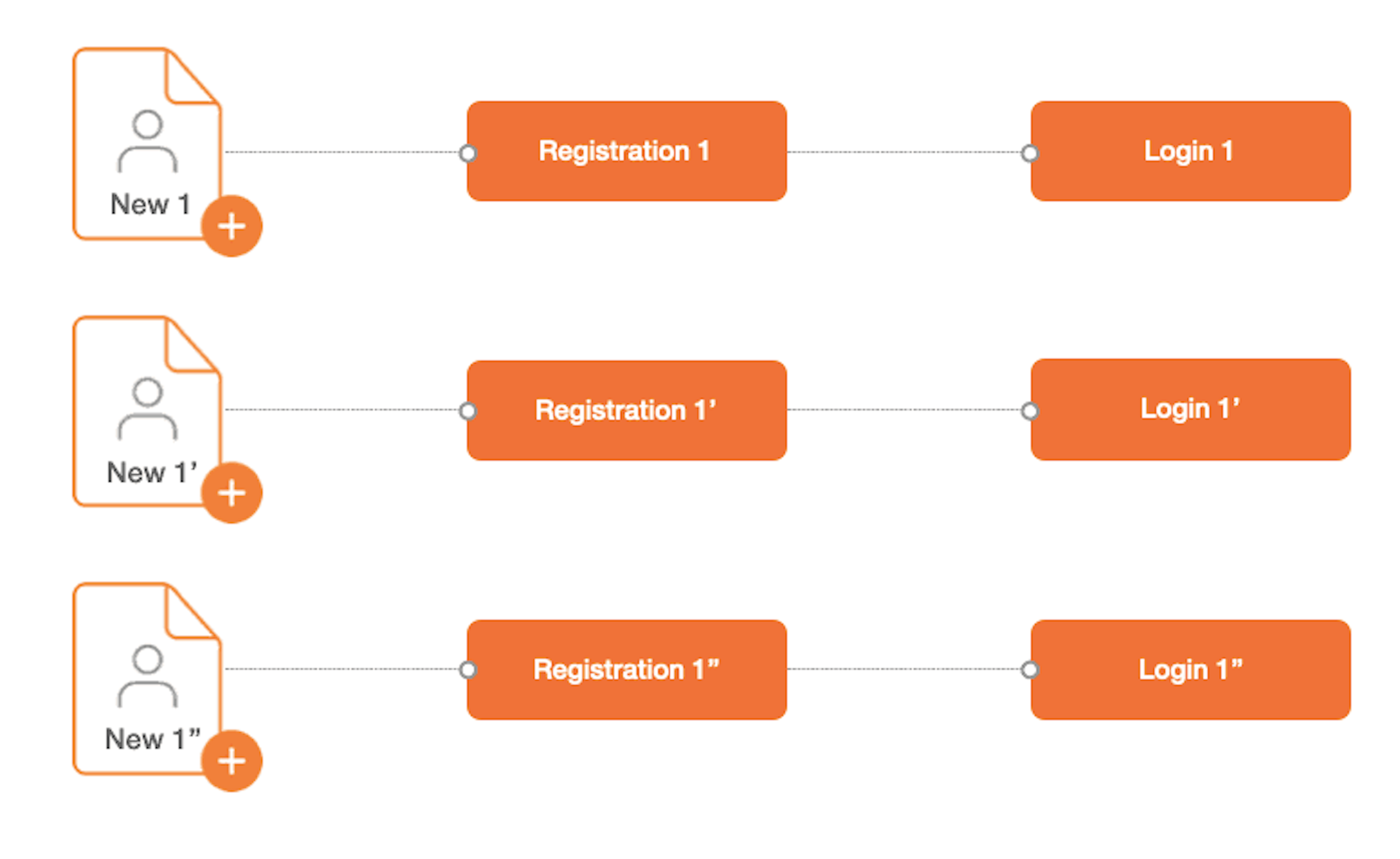

Casos mais complexos surgem quando um usuário potencialmente arriscado começa a usar vários truques técnicos, manipulação de dispositivos, ferramentas de randomização, deepfakes e virtualização de dispositivos.

Um dos tipos de fraude online mais novos e de crescimento mais rápido é o uso de software sofisticado, também conhecido como randomizadores. O objetivo de tal software é frustrar as tecnologias existentes de profiling de dispositivos digitais e burlar o sistema deturpando o mesmo dispositivo que um fraudador usa para solicitar um empréstimo online como se fosse novo a cada vez.

Assim, um golpista pode obter crédito do mesmo dispositivo por um número ilimitado de vezes, alterando apenas os dados do mutuário, enquanto o sistema de segurança de uma instituição financeira reconhecerá cada solicitação como única.

Falando em randomização, implicamos o uso de qualquer software ou código usado para adicionar várias anomalias para ofuscação da impressão digital do dispositivo (device fingerprint) ou ocultação de atividades do usuário. Um fraudador pode randomizar um dispositivo físico ou adicionar alguma interferência a um dispositivo virtual. Pode-se randomizar tanto um dispositivo real quanto adicionar falhas a um dispositivo virtualizado ou falso. Além disso, para ocultar o multi-accounting, os golpistas costumam usar servidores proxy ou registrar cada nova conta sob um novo endereço IP. Também é possível usar credenciais roubadas ou criar contas baseadas em identidades falsas.

A escala do multi-accounting pode variar de bastante inofensiva, quando um usuário comum decide aproveitar a campanha promocional de suas lojas online favoritas, até caçadores de bônus, que têm habilidades tecnológicas bastante altas e podem causar grandes danos aos negócios por suas ações maliciosas.

Praticamente, toda a estratégia de concorrentes desleais pode às vezes ser construída sobre multi-accounting: avaliações ou classificações falsas, cliques em anúncios ou avaliações falsas ruins (ou boas) - tudo isso pode ser o resultado de tentativas de promover seus produtos e danificar a reputação dos concorrentes, por exemplo, no caso do uso de click farms para gerar tráfego massivo na Internet de má fé. Além disso, um grande número de contas falsas em qualquer site, site de classificados ou mídia social pode levar a uma ruptura da economia unitária como um todo. Assim, devido à avaliação errônea de indicadores de marketing, como MAU, DAU, ARPU, podem ocorrer equívocos, por exemplo, sobre o valor da própria empresa.**

Uma das formas mais eficazes de combater o multi-accounting é usar soluções baseadas em tecnologias de device fingerprinting, que permitem identificar fraudadores rapidamente usando tecnologias de autenticação e correspondência de dispositivos (device matching).

Um conjunto de tecnologias de autenticação de dispositivos permite criar identificadores de dispositivo confiáveis e estáveis ao longo do tempo - dependendo de como os processos de negócios são construídos, você pode adicionar uma etapa de verificação, rejeitar a aplicação e, ao mesmo tempo, simplificar a UX para aqueles que usam constantemente o mesmo dispositivo;

Identificação de sinais de randomização, manipulações significativas com os componentes técnicos e de software dos dispositivos. Todos esses sinais de comportamento de risco distorcem a impressão digital do dispositivo (device fingerprint), no entanto, o próprio fato de seu uso durante a criação ou login de uma conta deve levar a uma resposta adequada do negócio online;

Identificação de sinais de proxying complexo, manipulação de conexão de rede, etc. Todos esses sinais podem não ser uma tentativa de manipular o dispositivo, mas podem danificar seriamente o processo de uso e gerenciamento da conta.

A sua empresa está protegida contra multi-accounting? Lista de verificação rápida.

É importante garantir que o registro de uma conta, bem como o primeiro login, sejam feitos a partir do mesmo dispositivo;

Também é necessário verificar se a partir do mesmo dispositivo não são registradas mais do que três contas. Por um lado, isso ajudará a garantir a identidade dos clientes; por outro, reduzirá o erro do tipo II, quando contas para vários membros da família são criadas a partir de um computador familiar;

Também é preciso ter certeza de que a mesma conta não é usada em mais de 1-2-3 dispositivos diferentes em um período limitado de tempo;

É necessário estabelecer regras de verificação adicionais em termos de casos de privacidade excessiva no dispositivo - se alguma configuração especial de navegador ou software foi usada para ocultar parâmetros do dispositivo e distorcer sua impressão digital digital (digital fingerprint);

Uma empresa precisa determinar um nível aceitável de anomalias de rede, por exemplo, usar o mesmo endereço IP para diferentes dispositivos por um período limitado de tempo, usar endereços IP estrangeiros e configurações de rede estrangeiras, alterar os fusos horários do dispositivo e do endereço IP. Isso reduzirá os casos de uso indevido de contas, bem como os casos de múltiplos logins no mesmo dispositivo;

Além disso, deve-se sempre lembrar que qualquer empresa deve ter recursos para realizar testes para randomizadores, realizar testes para máquinas virtuais e modo privado.

Estas são algumas das diretrizes básicas para reduzir os casos de multi-accounting; essas regras devem ser revisadas regularmente para verificar e monitorar sua eficácia. Também a criação e adição de novas regras ao sistema ajudarão. Outra abordagem que funciona é construir uma pontuação de confiabilidade simples, possivelmente binária ou baseada em semáforo, que permitirá gerenciar a criação de contas de maneira mais flexível e reduzir os erros do tipo II.

Resumindo, é necessário um sistema de verificação flexível e seguro para prevenir o multi-accounting. Ao fazer isso, os usuários regulares ficarão satisfeitos com os serviços ou produtos da empresa, enquanto os fraudadores e caçadores de bônus não poderão causar nenhum dano a um negócio online. Quando uma empresa encontra algumas ferramentas e tecnologias especiais para distorcer a impressão digital digital (digital fingerprint) durante a criação da conta, esse fato pode se tornar uma boa razão para verificação adicional. Uma das tecnologias mais eficazes da JuicyScore é a comparação e correspondência de dispositivos (device comparison and matching): uma stack de tecnologias de autenticação de dispositivos permite construir um ID de dispositivo robusto e estável ao longo do tempo, resistente a várias técnicas de anonimização, para identificar randomização e anonimização ou os mesmos dispositivos virtuais. Usando essas tecnologias, você pode detectar multiaccounting, manipulação de dados e múltiplas contas. Com os dados da JuicyScore, você pode evitar a redução da conversão, melhorar a jornada do cliente e oferecer a melhor experiência do usuário.

* O caso do Pay Pal é bastante notável. As ações da empresa perderam instantaneamente um quarto de seu valor após o fechamento de 4,5 milhões de contas falsas. As contas foram criadas por usuários para receber bônus adicionais pelo registro de novas contas. De acordo com a administração da empresa, no dia anterior à decisão de lançar aquela campanha de marketing, que se mostrou realmente malsucedida, eles ofereceram de 5 a 10 dólares a cada novo usuário pelo registro de nova conta. Como resultado, um grande número de bots correu para os servidores do gigante de pagamentos, enquanto a empresa foi incapaz de rastreá-los. O Pay Pal teve que revisar suas previsões de crescimento para este ano, bem como reduzir a meta de médio prazo de alcance de novas audiências.

** Em particular, Elon Musk anunciou que o acordo com o Twitter estava temporariamente em espera devido aos fatos revelados de múltiplas contas falsas e de spam. Inicialmente, a empresa afirmou que o número de contas falsas não excedia 5%, no entanto, posteriormente ficou claro que as contas falsas podem somar até 20% do número total de usuários da rede social, o que certamente afeta a avaliação de toda a empresa.

As tecnologias modernas estão se tornando mais robustas e as medidas de segurança, mais sofisticadas. No entanto, existe uma vulnerabilidade que não pode ser corrigida por nenhum patch — a confiança humana.

Deep Machine Learning: em busca da verdade

Evolução das microfinanças: desenvolvendo um modelo de negócio eficaz

Participe de uma sessão ao vivo com nosso especialista, que mostrará como sua empresa pode identificar fraudes em tempo real.

Veja como impressões digitais únicas de dispositivos ajudam a reconhecer usuários recorrentes e a separar clientes reais de fraudadores.

Descubra as principais táticas de fraude que afetam seu mercado — e veja como bloqueá-las.

Phone:+971 50 371 9151

Email:sales@juicyscore.ai

Nossos especialistas dedicados entrarão em contato com você rapidamente.