Riesgos de las máquinas virtuales y las mejores formas de detectarlos

Una máquina virtual puede ser un instrumento excelente para abordar cuestiones relacionadas con la protección de datos, la entrega segura de programas, las pruebas de código y la investigación del rendimiento del software. Sin embargo, el uso de este tipo de tecnologías para la obtención de servicios financieros puede indicar intenciones maliciosas por parte del usuario y, por lo tanto, representar un alto riesgo para la empresa.

Hemos detectado un número creciente de máquinas virtuales en el flujo de aplicaciones recientemente; por ello, nos gustaría compartir nuestros datos estadísticos sobre el porcentaje de máquinas virtuales en varias regiones, así como destacar los enfoques más efectivos para identificar esta amenaza.

El núcleo de nuestro enfoque de prevención del fraude es la autenticación cuidadosa y precisa del dispositivo, teniendo en cuenta varios parámetros de cualquier dispositivo, su entorno y uso. La detección de máquinas virtuales se ha vuelto un tema muy relevante recientemente, ya que hemos detectado un mayor grado de uso de dispositivos virtuales en las regiones donde operamos.

¿Qué es un dispositivo o máquina virtual? Es cualquier tipo de dispositivo (PC, tableta, smartphone, etc.) creado con software especial o código de programación. De hecho, dicho dispositivo no se diferencia de cualquier computadora física/portátil/smartphone o incluso un servidor. También tiene una unidad de procesamiento, un módulo de memoria, almacenamiento de datos y archivos, y también puede conectarse a Internet si es necesario. Sin embargo, mientras que las computadoras reales tienen un sistema de almacenamiento físico, módulos de memoria y chipsets de microprocesadores, las máquinas virtuales o computadoras definidas por software existen únicamente como código.

Los dispositivos virtuales facilitan mucho las operaciones de la infraestructura IT de una empresa y también aumentan la productividad gracias a la optimización de recursos. Por ejemplo, se pueden combinar varios servidores en una sola máquina virtual y viceversa: se puede dividir una máquina potente en varios servidores más pequeños, dependiendo de las necesidades actuales de la empresa. No obstante, el uso de este tipo de tecnologías en la obtención de productos y servicios financieros puede indicar intenciones maliciosas por parte del usuario y, en consecuencia, puede conllevar un alto riesgo para la empresa.

Existen varios tipos de máquinas virtuales. El primero puede describirse como diversas soluciones de software que presentan signos de virtualización. Por ejemplo, el modo privado en un navegador o el Modo LockDown en un dispositivo. Dichos mecanismos se utilizan a menudo para proteger la privacidad de los usuarios. Por lo general, las soluciones con signos de virtualización no conllevan riesgos significativos, pero a veces el riesgo de dicho software puede ser superior al promedio.

El segundo tipo puede atribuirse a los más peligrosos: la máquina virtual propiamente dicha, un sistema que emula hardware informático (en realidad, puede ser tanto software como hardware). Es necesario distinguir estos dos tipos de máquinas virtuales para poder abordarlos de manera más efectiva.

Como parte del análisis de la detección de máquinas virtuales, revisamos las estadísticas de una selección de variables: para ser más precisos, estimamos el riesgo promedio no solo para las máquinas virtuales, sino para todos los registros.

Con base en nuestro análisis, el riesgo promedio en todas las aplicaciones con signos de presencia de máquinas virtuales fue, en promedio, entre 1,3 y 1,5 veces mayor que el riesgo promedio de todos los registros. Al mismo tiempo, aquellas empresas que no prestan atención y no filtran las máquinas virtuales tienen una tasa de incumplimiento entre 2,5 y 3 veces superior al promedio.

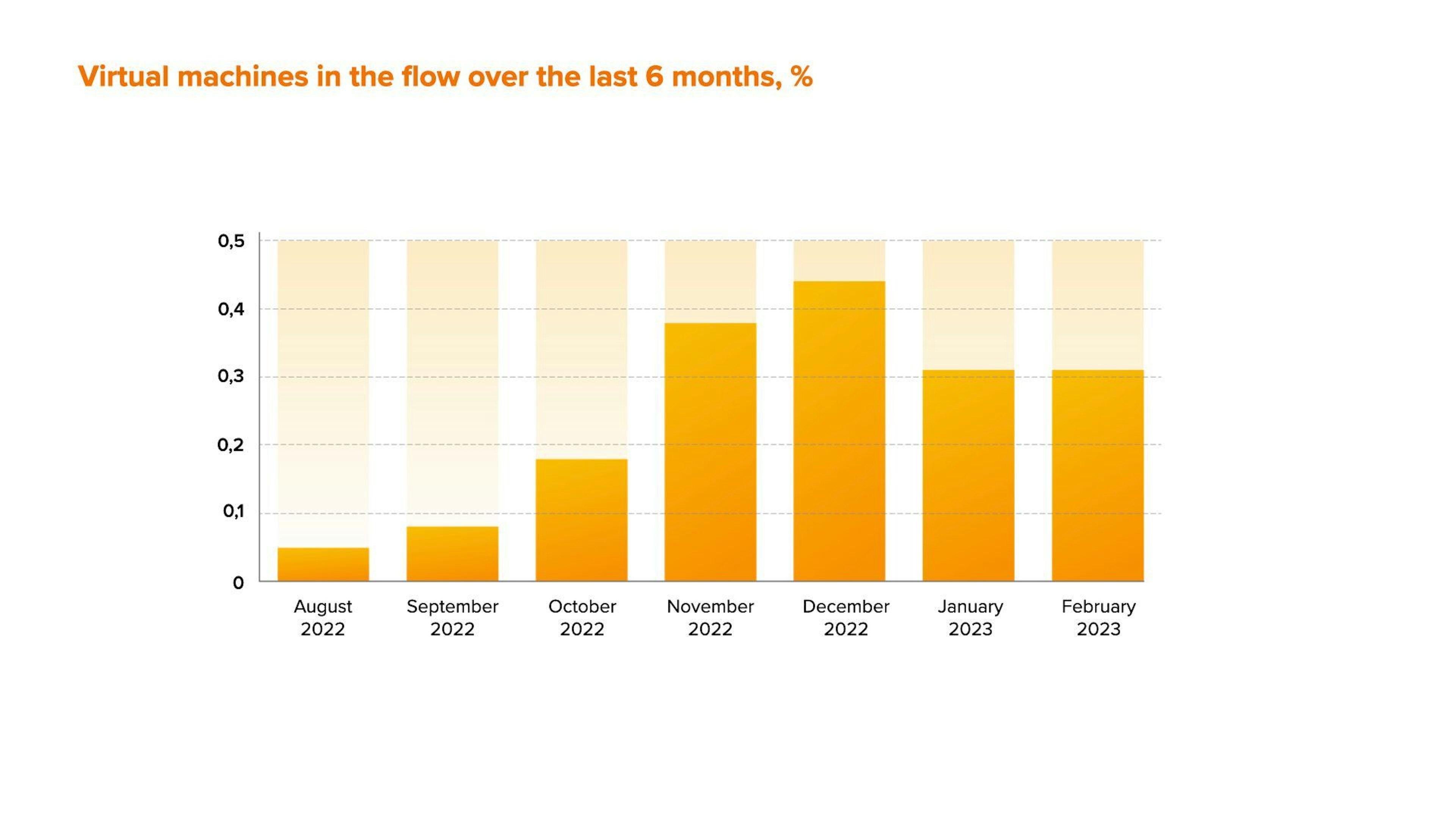

También evaluamos la dinámica de crecimiento del uso de máquinas virtuales en varias regiones durante los últimos 6 meses.

Durante los últimos seis meses notamos un aumento en el uso de máquinas virtuales. El repunte de diciembre es bastante fácil de explicar: la cantidad de ataques de fraude en línea usually aumenta dramáticamente antes de las festividades, junto con la necesidad de compras por parte de los consumidores y, como resultado, la necesidad de medios de crédito adicionales.

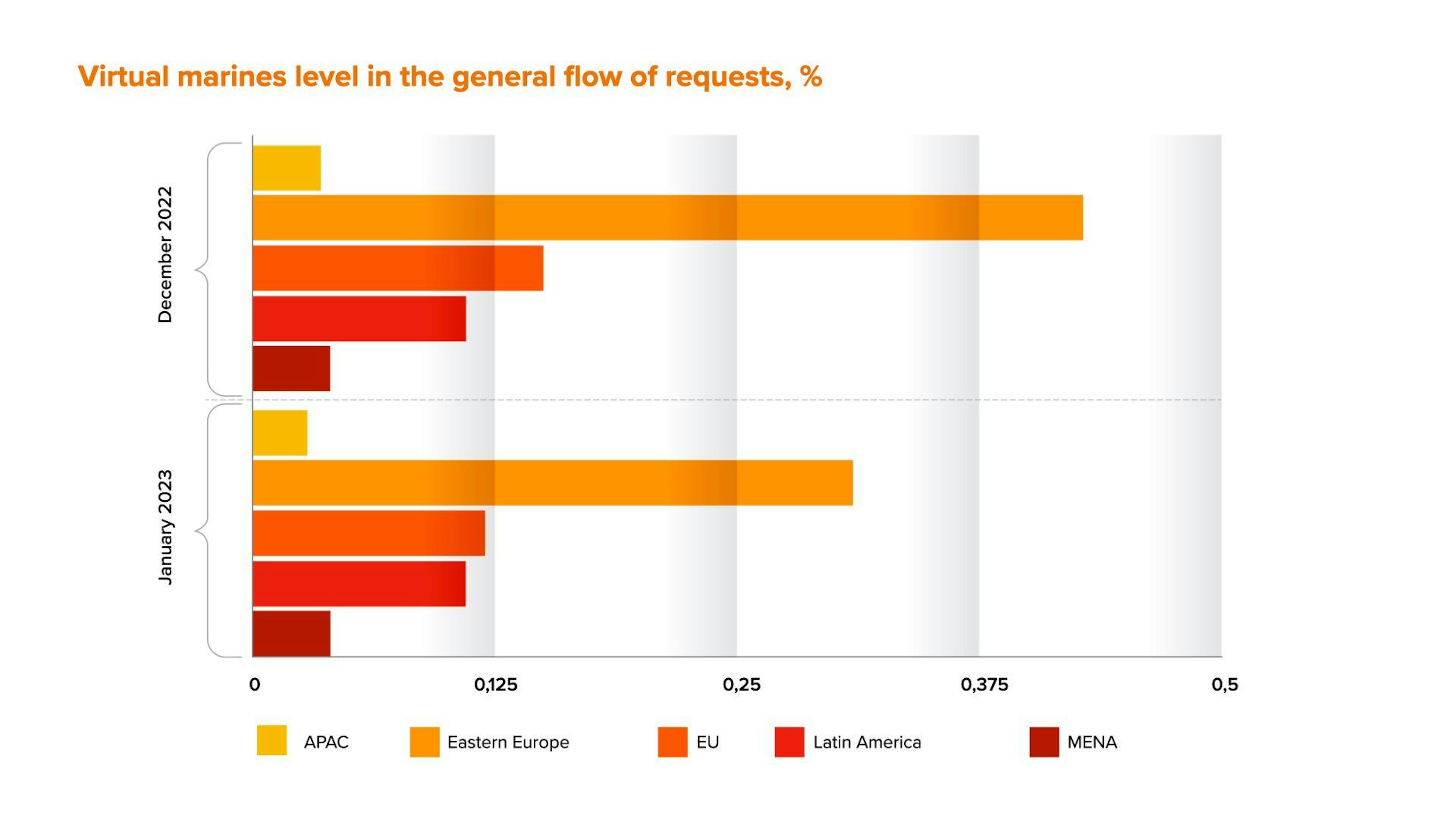

Además, analizamos la distribución del tráfico por máquinas virtuales durante los últimos 2 meses con un desglose regional. En el siguiente gráfico puede verse el porcentaje de aplicaciones con signos de uso de máquinas virtuales del flujo total de aplicaciones:

El método clásico para identificar máquinas virtuales se basa en el análisis de las características del sistema operativo. Sin embargo, este método no está disponible para una aplicación web. En este caso, también hay disponibles una serie de soluciones y métodos. No obstante, estos también presentan una serie de desventajas, como errores significativos de Tipo I y Tipo II:

1. Detección de máquinas virtuales mediante anomalías significativas. La ventaja de este enfoque es que tiene el grado más bajo de error de Tipo II:

a. Anomalías de renderizado;

b. Anomalías de pantalla y propiedades gráficas;

c. Propiedades de la RAM y anomalías de algunas otras funciones;

2. Detección de máquinas virtuales mediante pruebas de rendimiento:

a. Rendimiento gráfico (por ejemplo, FPS, características de renderizado gráfico);

b. Rendimiento de la memoria operativa;

c. Rendimiento del disco duro;

d. Rendimiento de la tarjeta de sonido y otras propiedades;

1. Identificación de máquinas virtuales mediante el análisis de la integridad del software instalado. Esta dirección es la más prometedora y efectiva para aplicaciones web, debido a que las máquinas virtuales difieren significativamente en contenido/funcionalidad de los dispositivos reales.

#Algunas reflexiones finales

Naturalmente, en el antifraude y la gestión de riesgos no existe un enfoque único y universal que resuelva cualquier problema y dé un resultado del 100 por ciento: todo experto está en una búsqueda constante del equilibrio entre el valor de los datos y un enfoque estable. Con base en nuestra experiencia, las soluciones más efectivas de gestión de riesgos y antifraude deben ser capaces de detectar el riesgo en tiempo real, tener un alto valor de datos para mejorar el sistema de toma de decisiones, así como analizar el comportamiento del usuario e identificar correlaciones ocultas.

Las tecnologías modernas son cada vez más sólidas y las medidas de seguridad más sofisticadas. Sin embargo, existe una vulnerabilidad que no se puede “parchear”: la confianza humana.

Cómo las fintech mexicanas están utilizando inteligencia de dispositivos y señales de comportamiento para detectar tráfico de alto riesgo, reducir pérdidas y escalar operaciones con mayor control desde las primeras etapas de crecimiento.

Dea Rachmanita Putri muestra cómo POJK 29/2024 y la device intelligence amplían el scoring – desbloqueando acceso al crédito para 30M indonesios.

Reciba una sesión en directo con nuestro especialista, quien le mostrará cómo su negocio puede detectar fraudes en tiempo real.

Vea cómo las huellas únicas de los dispositivos le ayudan a vincular usuarios recurrentes y distinguir clientes reales de estafadores.

Conozca las principales tácticas de fraude en su mercado — y vea cómo puede bloquearlas.

Phone:+971 50 371 9151

Email:sales@juicyscore.ai

Nuestros expertos le contactarán a la brevedad.